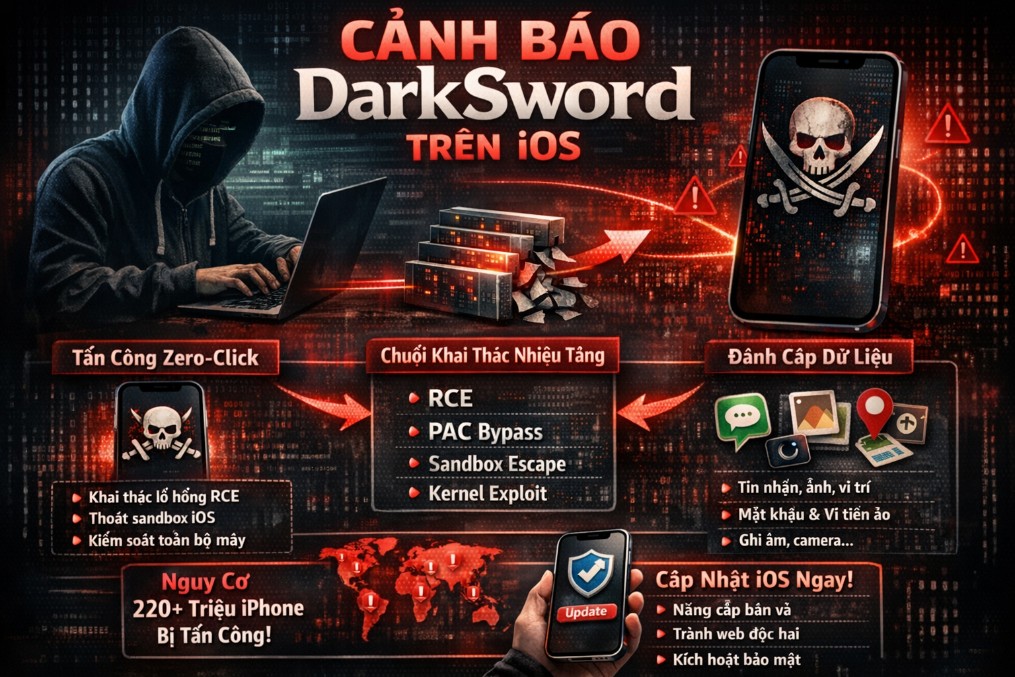

Theo các tổ chức nghiên cứu bảo mật như Google Threat Intelligence Group (GTIG), iVerify và Lookout, DarkSword là một chuỗi khai thác hoàn chỉnh trên iOS kết hợp ít nhất 6 lỗ hổng, trong đó có nhiều lỗ hổng zero-day chưa từng được công bố trước đó. Mục tiêu chính của công cụ này là chiếm quyền kiểm soát thiết bị iPhone, từ đó đánh cắp dữ liệu nhạy cảm của người dùng. Điểm nguy hiểm nhất của DarkSword là khả năng khai thác mà không cần người dùng cài đặt ứng dụng. Chỉ cần truy cập vào một website chứa mã độc, thiết bị có thể bị xâm nhập ngay lập tức.

Iphone vẫn có thể bị tấn công nếu người dùng thiếu cảnh giác

Iphone vẫn có thể bị tấn công nếu người dùng thiếu cảnh giác

Theo các nhà nghiên cứu, bộ công cụ khai thác DarkSword sử dụng 6 lỗ hổng bao gồm: CVE-2025-31277, CVE-2025-43529, CVE-2026-20700, CVE-2025-14174, CVE-2025-43510 và CVE-2025-43520. Chuỗi khai thác zero-day này hoạt động hoàn toàn bằng JavaScript. Điều này cho phép các tác nhân tấn công vượt qua các biện pháp bảo vệ của Apple như Page Protection Layer (PPL) và Secure Page Table Monitor (SPTM). Các biện pháp này vốn được thiết kế để ngăn chặn việc thực thi mã nhị phân gốc không có chữ ký.

Chuỗi sáu lỗ hổng bắt đầu bằng việc khai thác thực thi mã từ xa (RCE) nhắm vào JavaScriptCore, công cụ JavaScript của Apple được sử dụng trong Safari và WebKit. Sau đó, nó tiến triển qua hai giai đoạn thoát khỏi sandbox, một giai đoạn leo thang đặc quyền cục bộ, và cuối cùng là triển khai payload để cấp quyền truy cập cấp kernel đầy đủ cho kẻ tấn công.

DarkSword nhắm trực tiếp vào người dùng iPhone

DarkSword nhắm trực tiếp vào người dùng iPhone

Các tổ chức An ninh mạng ước tính có khoảng 220 – 270 triệu iPhone có nguy cơ bị tấn công, chủ yếu do đang sử dụng các phiên bản iOS đã cũ. Cụ thể, phần mềm này có thể xâm nhập vào các thiết bị chạy iOS từ phiên bản 18.4 đến 18.6.2 bằng các kỹ thuật tinh vi, chưa từng được công bố rộng rãi trước đây. Khi người dùng truy cập vào các trang web đã bị chèn mã độc, thiết bị có thể bị xâm nhập âm thầm mà không có dấu hiệu rõ ràng. Chỉ trong vòng vài giây đến vài phút sau khi xâm nhập, nó sẽ thu thập nhiều loại dữ liệu nhạy cảm như tin nhắn, lịch sử cuộc gọi, vị trí, cũng như lịch sử duyệt web,... và gửi về máy chủ, sau đó tự xóa dấu vết trên thiết bị để tránh bị các phần mềm bảo mật phát hiện.

• Khuyến nghị:

Để giảm thiểu nguy cơ bị tấn công bởi DarkSword, người dùng cần nâng cấp iPhone lên phiên bản iOS 18.7 trở lên (hoặc các phiên bản iOS 26 mới nhất nếu thiết bị được hỗ trợ). Các phiên bản như iOS 26.3.1 đã được xác nhận là đã vá các lỗ hổng mà DarkSword khai thác. Bên cạnh đó, người dùng cần tránh truy cập các website lạ, đặc biệt là link không rõ nguồn gốc, không jailbreak thiết bị và sao lưu các dữ liệu quan trọng định kỳ.

Từ trước đến nay, dòng điện thoại iPhone sử dụng iOS thường được đánh giá cao về tính bảo mật so với nhiều dòng điện thoại khác sử dụng Android. Tuy nhiên, sự xuất hiện các công cụ khai thác mạnh như DarkSword trong thời gian gần đây cho thấy iOS dường như đang trở thành mục tiêu hấp dẫn đối với tin tặc. Trong bối cảnh đó, việc duy trì cập nhật phần mềm và nâng cao nhận thức an ninh mạng là yếu tố then chốt để bảo vệ thiết bị và dữ liệu cá nhân trước các cuộc tấn công với các phương thức ngày càng tinh vi.

Vũ Hùng